网络信息安全笔记 软件开发中的逻辑漏洞防范

在当今数字化的时代,网络与信息安全已成为软件开发的基石。其中,逻辑漏洞因其隐蔽性和危害性,成为安全领域的重点防范对象。逻辑漏洞并非传统意义上的代码缺陷或配置错误,而是业务逻辑设计上的缺陷,可能被攻击者利用来绕过正常流程,实施未授权操作或获取不当利益。

一、逻辑漏洞的常见类型与案例分析

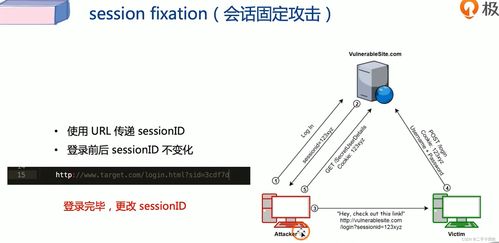

- 权限绕过漏洞:用户通过修改请求参数、URL或Cookie,越权访问或操作其他用户的数据。例如,在未经验证的情况下,通过递增用户ID直接访问他人账户信息。

- 业务逻辑缺陷:如支付漏洞,攻击者通过重复提交订单、修改支付金额或利用优惠券逻辑错误,以极低成本甚至零成本完成交易。

- 输入验证不严:未对用户输入进行充分校验,导致逻辑判断被绕过。例如,在密码重置功能中,仅验证用户名而未验证关联邮箱或手机号,使得攻击者可以重置他人密码。

- 竞争条件漏洞:在多线程或并发场景下,因时序问题导致逻辑错误。例如,在抢购活动中,因库存检查与扣减非原子操作,可能造成超卖。

二、网络与信息安全软件开发中的防范策略

- 安全设计原则:在软件设计阶段即融入安全思维,遵循最小权限、纵深防御等原则。对关键业务逻辑进行威胁建模,识别潜在风险点。

- 严格的输入验证与输出编码:对所有用户输入进行白名单验证,并在输出时进行适当编码,防止注入攻击与XSS。

- 完善的权限控制:实施基于角色(RBAC)或属性(ABAC)的访问控制机制,确保用户只能访问授权资源。关键操作需进行二次认证或日志记录。

- 并发与状态管理:对于敏感操作,使用事务、锁或队列机制确保原子性。避免依赖客户端传递的状态信息,关键状态应由服务端管理。

- 安全测试与代码审计:除常规功能测试外,需进行渗透测试、代码审计,特别是针对业务逻辑的专项测试。自动化工具与人工审查相结合,提高漏洞发现率。

- 持续监控与响应:建立安全监控体系,对异常行为(如频繁失败登录、异常时间访问)进行告警。制定应急响应预案,确保漏洞被及时发现与修复。

三、

逻辑漏洞的防范是一个系统工程,需要贯穿软件开发的整个生命周期。开发者应不断提升安全意识,将安全视为核心需求而非附加功能。通过安全设计、严格实施、全面测试与持续监控,方能构建真正可靠的网络与信息安全软件,为用户数据与业务安全提供坚实保障。

如若转载,请注明出处:http://www.bpzzo.com/product/10.html

更新时间:2026-05-31 10:48:14